先别急着封 IP,先判断发生了什么

Linux 服务器被扫端口,是非常常见的情况。只要服务器暴露在公网,SSH、Web、数据库、面板端口都可能被自动化脚本探测。很多人一看到日志里有陌生 IP、大量连接、扫描痕迹,第一反应就是立刻封 IP、改端口、重启服务。这样做不一定错,但如果没先判断扫描规模和影响范围,很容易只处理了表面现象。

端口扫描本身不等于服务器已经被入侵,它更像是一次“敲门试探”。真正要紧的是:哪些端口被扫到了、有没有服务暴露、有没有登录失败、有没有异常进程、有没有配置弱点。第一步不是慌,而是把现场信息固定下来。

第一步看开放端口和监听服务

被扫端口后,最先应该确认的是服务器当前到底开放了哪些端口、分别由什么服务在监听。很多安全问题不是扫描带来的,而是原本不该暴露的服务已经暴露在公网,比如数据库、Redis、Elasticsearch、管理面板、测试服务等。

可以先用系统命令查看监听端口和进程对应关系,重点关注 22、80、443、3306、6379、9200、8080、8888 这类常见端口。如果发现不认识的端口正在监听,不要急着杀进程,先确认进程路径、启动用户和启动时间,避免误关业务服务。

再看 SSH 登录日志

如果扫描集中在 SSH 端口,下一步就要看登录日志。重点不是单纯看有没有人扫,而是看有没有成功登录、有没有爆破痕迹、失败次数是否异常、来源 IP 是否集中、是否存在陌生用户尝试登录。

很多自动化攻击会尝试 root、admin、test、oracle、mysql 等常见用户名。如果日志里只有失败记录,说明风险还停留在尝试阶段;如果出现陌生 IP 的成功登录记录,就要立刻升级为入侵排查。

检查有没有异常进程和连接

端口扫描后,如果担心已经被利用,就要看当前进程和网络连接。异常进程通常有几个特征:进程名伪装成系统服务、运行路径在临时目录、占用 CPU 或带宽异常、启动用户不合理、连接到陌生外部地址。

网络连接也要一起看。服务器主动连向未知 IP、存在大量外连、某个进程持续占用带宽,都值得进一步排查。但判断时要结合业务实际,别把正常的数据库连接、对象存储同步、监控上报误判成异常。

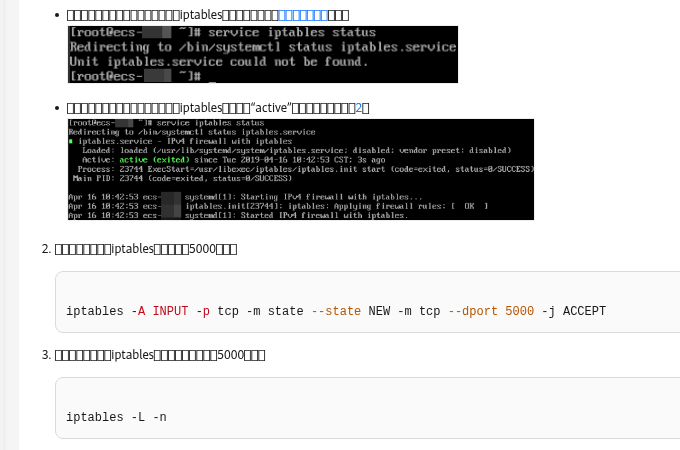

确认防火墙和安全组是否收口

很多服务器被扫出问题,是因为安全组和防火墙太宽。比如所有端口对公网开放,或者数据库、缓存、面板端口没有限制来源 IP。端口扫描只是把这些问题暴露出来,真正的风险是访问控制没有收口。

排查时要同时看云平台安全组和系统防火墙。只配系统防火墙、不看云安全组,或者只配安全组、不看服务器内防火墙,都可能留下空档。对管理端口,最好只允许固定办公 IP、堡垒机或 VPN 访问。

不要只靠改端口解决问题

把 SSH 从 22 改到其他端口,可以减少低级扫描和爆破噪音,但它不是完整安全方案。如果密码登录还开着、root 远程登录还允许、弱密码还存在,改端口只能降低被扫到的概率,不能从根本上解决风险。

更可靠的做法是:关闭 root 远程登录、使用密钥登录、禁用密码登录、限制来源 IP、配置失败登录封禁、定期检查用户和 sudo 权限。端口调整可以做,但不能把它当成唯一防线。

判断是否需要立即应急

如果只是普通扫描,且没有成功登录、没有异常进程、没有敏感端口暴露,处理重点是加固和收口;如果出现成功登录、异常进程、未知计划任务、可疑外连、系统文件被改,就要按安全事件处理,先隔离、保留证据、备份日志,再做清理和恢复。

不要在不清楚情况时盲目重装。重装可能让日志和现场消失,反而不利于判断入侵路径。企业业务服务器尤其要先评估影响范围,再决定是临时封禁、下线隔离,还是迁移恢复。

日常加固比事后慌张更重要

公网服务器被扫端口无法完全避免,关键是被扫到之后有没有可利用的弱点。日常应该把最小开放端口、强认证、日志监控、定期更新、备份演练和告警机制做好。这样即使被扫,也只是噪音,不会变成事故。

如果企业没有专门运维人员,服务器初始化时就更应该把安全基线做好。比如新机器上线前先关不必要端口、收紧安全组、配置 SSH 密钥、开启基础监控。需要更稳定的服务器承载和基础运维环境时,也可以结合业务场景选择速维云服务器,把安全和稳定性从一开始就纳入部署流程。

核心思路是先确认暴露面

Linux 服务器被扫端口后,第一步应该先看开放端口和监听服务,再结合登录日志、异常进程、防火墙和安全组判断风险。只有先确认暴露面,后面的封禁、加固、改端口才有方向。

端口扫描本身不可怕,可怕的是服务器把不该暴露的服务暴露出去了。把入口收紧、认证做强、日志看住,扫描就只是背景噪音,而不是业务风险。

暂无评论内容