只要是 Linux 服务器运维,SSH 基本就是最常用的远程管理入口。而提到 SSH,默认 22 端口几乎是所有人的第一反应。也正因为它太默认了,很多服务器从上线到长期运行,都一直保留在 22 端口不变。表面看没什么问题,但从安全和暴露面控制的角度看,这并不一定是最稳妥的做法。

为什么大家都知道 22 端口

因为 22 是 SSH 的标准默认端口。只要服务端没有做额外修改,大多数客户端连接时也都会默认尝试 22。这让使用变得简单,但同时也意味着,扫描器、爆破工具、恶意流量也会优先盯着这个端口。

默认 22 端口最大的风险是什么

被大量扫描

只要一台服务器暴露在公网,很快就会收到针对 22 端口的探测请求。很多自动化扫描器并不是专门盯着你的业务,而是全网扫常见服务口。一旦发现 22 开着,就会继续尝试爆破、探测指纹或执行后续攻击动作。

容易成为弱口令攻击入口

如果服务器还在使用弱密码、默认用户名、未加限制的 root 登录,那么暴露 22 端口几乎等于把一个高频攻击入口长期摆在最显眼的位置。

日志噪音非常大

即使攻击没成功,大量针对 22 的无效连接和爆破尝试也会给日志和监控带来很多噪音,排查时并不舒服。

改 SSH 端口真的有用吗

要说清楚一点:修改 SSH 端口不能替代真正的安全配置,它不是根本性的防御手段。但它确实可以有效减少最基础的自动化扫描和无脑爆破,让服务器的暴露面没那么“显眼”。

换句话说,它更像是一层基础降噪和入口收敛措施,而不是完整安全方案。

什么时候适合考虑修改 SSH 端口

如果你的服务器长期暴露公网、需要经常远程登录、并且已经具备基本的安全维护条件,那么修改 SSH 端口通常是值得做的。尤其是在这些场景下:

- 公网服务器

- 长期运行的生产环境

- 频繁被扫描的业务机器

- 已有安全组和防火墙管理能力的场景

修改 SSH 端口时要注意什么

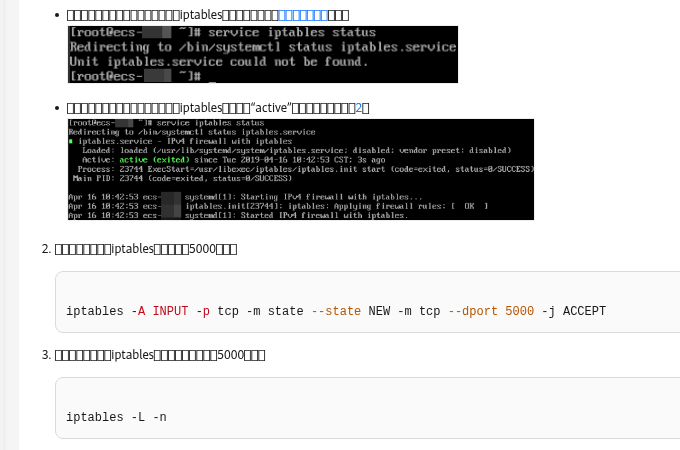

先放行新端口

改端口之前,一定要先在安全组和系统防火墙里把新端口放行。否则配置一改,外部连不上,很容易把自己锁在门外。

不要先断开当前会话

修改 SSH 配置后,建议保留当前已登录的会话,再开一个新终端测试新端口是否可用。只有确认新端口连接正常后,再关闭旧会话。

同步更新运维文档

如果团队里不止一个人管理服务器,端口变更后必须同步更新文档、连接命令、自动化脚本和相关说明,不然很容易造成后续误连失败。

不要只改端口,不做其他安全措施

真正有效的做法通常还包括:禁用弱密码、限制 root 直接登录、使用密钥登录、启用 Fail2Ban 或类似策略、限制来源 IP、做好安全组控制。

那是不是所有服务器都必须改端口

也不是。对一些临时测试环境、完全内网隔离环境,或者访问控制已经非常严格的场景,保留 22 并不一定是大问题。关键还是看你的暴露面和风险承受能力。

但如果是长期运行在公网的业务服务器,把 SSH 长期放在 22 端口而没有其他额外防护,风险肯定会更高。

总结

SSH 默认 22 端口之所以不建议长期保持不变,不是因为 22 本身“不安全”,而是因为它太常见、太容易成为自动化扫描和爆破的目标。修改端口不能代替真正的安全加固,但可以有效减少最基础的暴露风险。对 svyun 站内常见的服务器运维场景来说,更合理的思路是把改端口作为基础动作之一,同时配合密钥登录、权限限制和防火墙策略一起使用。