很多人第一次碰公网访问,卡住的不是服务本身

做网站、挂监控、开游戏服,或者只是想在公司外面连回家里的 NAS,很多人都会遇到同一个问题:明明服务已经装好了,局域网里访问正常,可一到外网就死活连不上。这个时候经常会听到几个词:NAT、端口映射、公网 IP。它们看起来像三回事,实际却是同一条链路上的三个关键环节。没搞清关系,排查时就容易到处乱试;搞清了,很多网络问题反而能很快定位。

先说最直观的场景。家里有台小主机,运行着一个相册服务,内网地址是 192.168.1.20,端口是 8080。在家里连 Wi-Fi 时,输入这个地址就能打开;但人在外面,用手机流量访问却不行。这不是服务突然坏了,而是因为这台主机只有内网地址,外部网络根本不知道怎么找到它。这时 NAT 和公网 IP 就开始登场了。

NAT 本质上是在“翻译地址”

NAT 全称是网络地址转换。它最常见的作用,是让一堆内网设备共用一个公网出口上网。比如家里路由器后面挂着手机、电脑、电视、摄像头,每个设备都有自己的私网地址,但真正对互联网露出来的,往往只有运营商分给路由器的那一个公网地址。设备访问外网时,路由器会把“谁发起了连接、从哪个端口出去”记下来,再把返回流量转回正确的内网设备。

这也是为什么平时我们上网通常不需要关心 NAT。因为大多数连接都是“内网主动发起,外网被动回应”。网页浏览、聊天、视频平台,都是你先请求,路由器顺手做转换,通信就通了。问题出在另一种场景:外部要主动来找你。比如别人想直接访问你家里的服务,外部请求先到公网地址,但路由器并不知道这份流量应该交给内网里的哪台机器、哪个端口,于是只能丢掉。

公网 IP 决定“别人能不能找到你这扇门”

公网 IP 可以理解为你在互联网中的门牌号。没有它,外部网络连你家门口都到不了,自然谈不上访问里面的设备。很多新手以为自己装了宽带就默认有公网 IP,其实不一定。现在不少家庭宽带、移动网络、甚至一些云边缘网络,用的是运营商大内网,也就是常说的 CGNAT。表面上看你能正常上网,但对外并没有一个真正可被互联网直接访问的独立地址。

这个区别非常关键。假设你在路由器里已经做了端口映射,把公网 5000 端口转给内网 NAS 的 5000 端口,配置看起来完全正确,但如果你的宽带本身没有公网 IP,那么外部请求根本到不了你家路由器,映射规则再漂亮也没用。很多“为什么端口映射设了还是不通”的根因,最后都不是防火墙,也不是服务没启动,而是压根没有可达的公网入口。

判断有没有公网 IP,一个简单办法是对比路由器 WAN 口拿到的地址,和网上查到的出口 IP 是否一致。如果路由器显示的是 10.x、100.64.x、172.16-31.x、192.168.x 这类私网段,基本就说明你在运营商 NAT 后面。这样的网络更适合主动连出去,不适合做标准的被访问入口。

端口映射是在告诉路由器“这份请求交给谁”

当你具备公网 IP 之后,还差最后一步:告诉路由器,某个外部端口进来的请求,要转发给哪台内网设备。这个动作就是端口映射,也叫端口转发。比如你设置“公网 8080 → 192.168.1.20:8080”,意思就是访问你公网 IP 的 8080 端口时,路由器把流量送到内网那台主机的 8080 端口。

为什么非得用端口?因为同一个公网 IP 后面可能有多台设备、多个服务。路由器必须靠“协议 + 端口”来区分目的地。你可以把 443 转给一台网站服务器,把 25565 转给一台游戏服,把 50022 转给一台 SSH 机器。没有这层映射,公网地址只是个门牌号,门后面到底找谁,路由器并不知道。

这里还有一个常见误区:端口映射不是“把内网机器变成直接暴露在公网”。它只是把某个入口精确转发过去。服务本身还受本机监听地址、防火墙、应用配置影响。也就是说,映射配对了,但如果服务只监听 127.0.0.1,或者系统防火墙没放行,对外一样打不开。

三者放在一起看,链路就清楚了

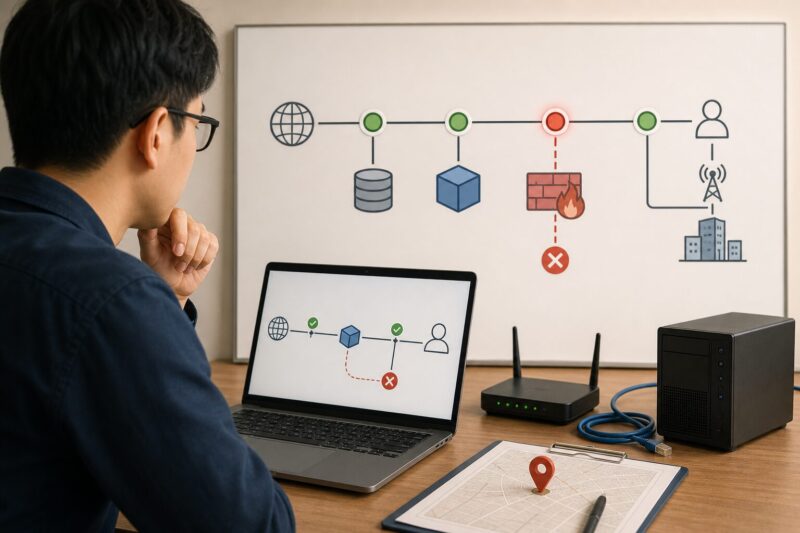

如果把整个访问过程画成一条线,其实很好理解。公网 IP 负责让外部用户先找到你的网络入口;NAT 负责在内外网之间做地址和连接关系转换;端口映射则是在“外部主动访问”场景下,给 NAT 提供一条明确规则:哪个入口该转给哪个内网服务。少了公网 IP,别人找不到你;少了端口映射,请求到了门口也不知道进哪间房;NAT 则是整个家庭或办公网络能共用出口、还能完成转发的底层机制。

拿企业场景来说也一样。很多公司把 OA、监控、文件系统放在内网,再通过边界路由器或防火墙做端口映射。表面上是“开放一个访问入口”,底层仍然是公网地址 + NAT 转换 + 转发规则的组合。规模再大一些,可能会换成反向代理、VPN、零信任访问,减少直接暴露端口,但它们解决的本质,还是“如何让外部安全地找到内部服务”。

为什么现在越来越多人不建议直接做裸端口映射

端口映射能用,不代表适合所有业务。尤其是 SSH、远程桌面、数据库这类服务,直接暴露到公网后,很容易成为扫描和爆破目标。很多人第一次开映射,第二天日志里就已经全是异常登录尝试。所以现在更稳妥的做法,往往是配合 HTTPS 反代、访问控制、强密码、多因素认证,或者直接使用 VPN、内网穿透、专线接入等方式。

如果业务确实需要稳定对外提供服务,最好还是用真正具备公网入口的云服务器或边缘节点承接流量,再把后端服务放在更可控的网络里。像做企业官网、API 接口、跨地区访问业务时,线路质量、可用性和基础安全策略,往往比“能不能先映射出来”更重要。选这类资源时,也不只是看配置够不够,公网可达性、带宽稳定性和回程体验都直接影响实际访问效果。需要正式承载业务时,很多团队会直接上带独立公网和更稳线路的 速维云 云服务器,把入口和运维边界先搭稳,再考虑服务细节。

排查这类问题,顺序别反了

真遇到外网访问失败,排查顺序建议固定下来。第一步先确认自己有没有真实公网 IP;第二步检查服务在内网是否正常监听、端口是否真的打开;第三步核对路由器的端口映射规则有没有写对协议、目标 IP 和目标端口;第四步再看系统防火墙、安全组、运营商封端口等限制。很多人一上来就重装服务、换软件,最后才发现根因只是网络入口条件没满足。

说到底,NAT、端口映射和公网 IP 不是互相替代的概念,而是一套完整路径里的不同角色。理解它们的关系,最大的价值不是记住术语,而是以后再碰到“内网能开、外网不开”的问题时,你会知道应该先查哪里,而不是在一堆设置里瞎碰运气。