端口转发解决什么问题

SSH 不只是远程登录工具,它还可以把一段网络连接安全地“搬运”到另一台机器上,这就是端口转发。很多线上排障、临时访问内网服务、数据库安全连接,都会用到它。

端口转发的核心思路很简单:本机访问一个端口,SSH 客户端把流量塞进加密通道,远端 SSH 服务端再把流量转交给目标服务。整个过程不需要目标服务直接暴露在公网,适合临时排查和低频管理。

本地转发:把远端服务拉到本机

本地转发常见写法是 ssh -L 本机端口:目标地址:目标端口 用户@跳板机。例如数据库只允许内网访问,你可以通过跳板机把远端 MySQL 映射到本机 3307,然后本机工具连接 127.0.0.1:3307。

这里最容易混淆的是“目标地址”由谁访问。对 -L 来说,目标地址是由远端 SSH 服务器去访问的,所以它通常写成远端内网 IP、容器网段地址,或者远端机器自己能解析的域名。

远程转发:把本机服务临时暴露给远端

远程转发使用 ssh -R 远端端口:目标地址:目标端口 用户@服务器。它的方向和本地转发相反:远端机器访问自己的某个端口时,流量会被 SSH 通道带回本机,再转给本机或本机所在网络中的服务。

这种方式适合临时演示本地开发环境、让远端回调测试接口,或者在没有公网 IP 的办公网络中暴露一个短时间使用的服务。不过它也更容易带来安全风险,生产环境要确认 GatewayPorts、监听地址和防火墙范围。

动态转发:把 SSH 当作 SOCKS 代理

动态转发写法是 ssh -D 本机端口 用户@服务器。它不会预先指定某个目标地址,而是在本机开启一个 SOCKS 代理端口,由浏览器或工具决定要访问哪里。

排障时,动态转发可以帮助你模拟“从某台服务器所在网络访问目标站点”的效果。例如检查海外节点访问接口是否正常、验证某个内网域名解析结果,或者临时让浏览器走一条受控的 SSH 通道。

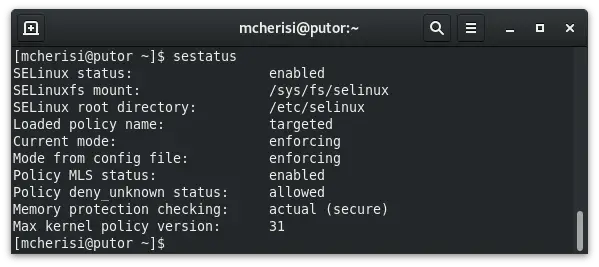

安全使用时要注意什么

端口转发虽然方便,但不要把它当成长期替代 VPN 或正式内网接入方案。临时命令最好绑定在 127.0.0.1,不要随手监听 0.0.0.0;用完及时断开连接,避免留下没人管理的入口。

如果需要长期稳定访问,建议配合堡垒机、访问控制、密钥权限、日志审计和防火墙规则一起设计。使用云服务器时,也要确认安全组没有把转发端口直接放开给全网。

排障时先看这几个点

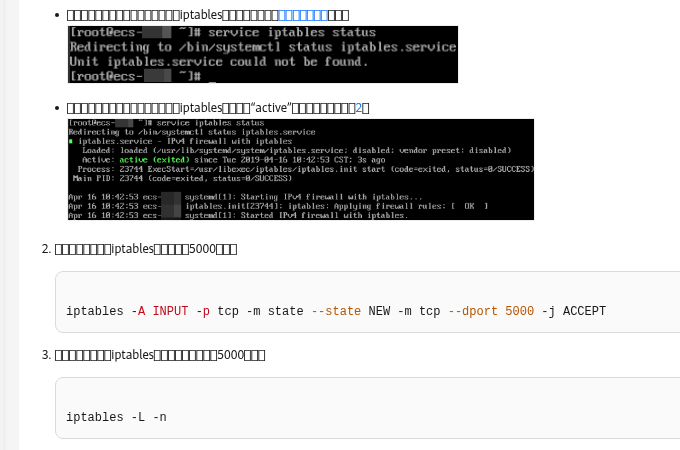

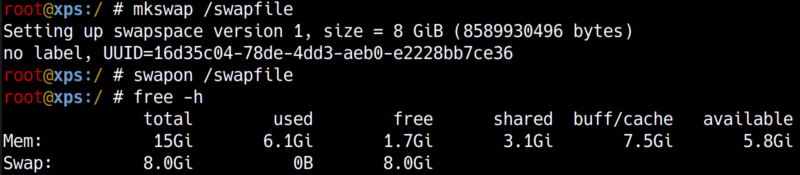

连接失败时,先确认 SSH 登录本身是否正常,再检查本机端口有没有被占用。Linux 可以用 ss -lntp 查看监听情况,Windows 可以用 netstat 或资源监视器查看端口占用。

如果 SSH 能连上但业务访问不通,重点看目标地址是否写错、防火墙是否拦截、服务是否只监听本地地址,以及远端机器能不能访问目标服务。记住一个判断原则:本地转发的目标由远端访问,远程转发的目标多半由本机访问。

对中小团队来说,端口转发很适合做临时运维通道,但正式业务仍建议选择稳定的服务器、防火墙和监控方案。比如使用 速维云 云服务器部署业务时,可以把 SSH 端口、密钥登录、安全组和日志审计一起规划,降低误开放端口带来的风险。

暂无评论内容